MCP:从概念到实战——构建生产级文件系统服务

用 FastMCP 打造 AI 时代的安全文件操作接口,完整解析 Model Context Protocol 的设计哲学与工程实践

目录

- AI 集成的痛点与 MCP 的诞生

- MCP 核心概念解析

- FastMCP:Python 生态的最佳选择

- 实战:构建 Filesystem MCP Server

- 安全设计:不可逾越的底线

- 测试策略:从单元到集成

- 部署与集成

- 未来展望

1. AI 集成的痛点与 MCP 的诞生

1.1 传统 Function Calling 的局限

在 Claude、GPT-4 等大模型广泛应用之前,AI 与外部系统的集成主要依赖 Function Calling(函数调用)机制。开发者需要:

# 传统方式:每个平台一套接口

def claude_tool():

"""为 Claude 定义的 Schema"""

return {"name": "read_file", ...}

def openai_function():

"""为 OpenAI 定义的 Schema"""

return {"name": "readFile", ...} # 甚至命名规范都不同

def gemini_tool():

"""为 Gemini 定义的 Schema"""

return ...核心问题:

- 碎片化:每个 AI 平台有独立的工具定义格式

- 重复劳动:同一功能需为不同平台重复实现

- 上下文割裂:工具与 AI 的对话历史、上下文无法有效共享

- 状态管理困难:长会话中的状态同步复杂

1.2 MCP 的解决方案

2024 年,Anthropic 推出了 Model Context Protocol (MCP),一个开放标准,旨在解决上述问题:

┌─────────────────────────────────────────┐

│ AI Assistant │

│ (Claude / GPT / etc.) │

└─────────────┬───────────────────────────┘

│ MCP Protocol (stdio/SSE)

▼

┌─────────────────────────────────────────┐

│ MCP Server │

│ ┌─────────┐ ┌─────────┐ ┌──────────┐ │

│ │ Tools │ │Resources│ │ Prompts │ │

│ │(函数) │ │(数据) │ │(模板) │ │

│ └─────────┘ └─────────┘ └──────────┘ │

└─────────────────────────────────────────┘

│

▼

External Systems

(Filesystem / DB / API / etc.)MCP 的核心价值:

| 特性 | 说明 |

|---|---|

| 一次编写,处处运行 | 单个 MCP Server 可同时服务 Claude、Cursor、Cline 等客户端 |

| 上下文感知 | 原生支持对话历史、文件引用、多轮状态 |

| 实时双向通信 | 基于 JSON-RPC 2.0,支持流式响应 |

| 类型安全 | 严格的 Schema 定义,自动生成校验 |

2. MCP 核心概念解析

2.1 协议架构

MCP 采用 客户端-服务器 架构,通信方式灵活:

┌─────────────┐ stdio/SSE/WebSocket ┌─────────────┐

│ MCP Client │ ◄──────────────────────────► │ MCP Server │

│ (Host应用) │ JSON-RPC 2.0 消息格式 │ (工具提供者) │

└─────────────┘ └─────────────┘

│ │

│ 1. initialize (协议握手) │

│ 2. tools/list (获取工具列表) │

│ 3. tools/call (调用工具) │

│ 4. resources/read (读取资源) │

│ 5. prompts/get (获取提示模板) │2.2 三大核心原语

MCP 定义了三种与 AI 交互的方式:

Tools(工具)

- 用途:执行动作(读文件、调 API、查数据库)

- 特点:AI 决定是否调用,可修改状态

- 示例:

read_file,write_file,search_files

Resources(资源)

- 用途:提供上下文数据(文件内容、数据库记录)

- 特点:URI 标识,AI 自动获取,只读

- 示例:

file:///path/to/file,db://users/123

Prompts(提示模板)

- 用途:预定义的提示词模板,标准化 AI 行为

- 特点:参数化,可复用

- 示例:

analyze_code_prompt,refactor_suggestion_prompt

2.3 消息生命周期

// 1. 客户端请求工具列表

{

"jsonrpc": "2.0",

"id": 1,

"method": "tools/list"

}

// 2. 服务器返回工具定义(包含 JSON Schema)

{

"jsonrpc": "2.0",

"id": 1,

"result": {

"tools": [{

"name": "read_file",

"description": "读取文件内容",

"inputSchema": {

"type": "object",

"properties": {

"path": {"type": "string"},

"limit": {"type": "integer"}

},

"required": ["path"]

}

}]

}

}

// 3. 客户端调用工具

{

"jsonrpc": "2.0",

"id": 2,

"method": "tools/call",

"params": {

"name": "read_file",

"arguments": {"path": "/etc/hosts", "limit": 1000}

}

}

// 4. 服务器返回结果

{

"jsonrpc": "2.0",

"id": 2,

"result": {

"content": [{"type": "text", "text": "127.0.0.1 localhost..."}]

}

}3. FastMCP:Python 生态的最佳选择

3.1 官方 SDK vs FastMCP

| 维度 | mcp (官方 SDK) | fastmcp |

|---|---|---|

| 抽象层级 | 底层协议实现 | 高级框架封装 |

| 代码量 | ~100 行实现简单工具 | ~20 行同等功能 |

| Schema 定义 | 手写 JSON Schema | 自动类型推断 |

| 学习曲线 | 需理解协议细节 | 类似 FastAPI,即学即用 |

| 灵活性 | 完全可控 | 覆盖 95% 场景,可降级到原生 |

3.2 FastMCP 的设计哲学

FastMCP 借鉴了 FastAPI 的成功经验:

from fastmcp import FastMCP

mcp = FastMCP("my-server")

@mcp.tool() # ← 装饰器自动注册

def read_file(path: str, limit: int = 1000) -> str:

"""工具描述自动提取"""

with open(path) as f:

return f.read(limit)

@mcp.resource("file://{path}") # ← URI 模板

def get_file(path: str) -> str:

return read_file(path)

@mcp.prompt() # ← 提示模板

def analyze_code(file_path: str) -> str:

return f"请分析 {file_path} 的代码质量"核心优势:

- 类型驱动:从 Python 类型注解自动生成 JSON Schema

- 异步原生:

async def自动识别,无需额外配置 - 传输无关:

stdio/sse/websocket一键切换 - 生态兼容:可随时访问底层

mcp.Server实例

4. 实战:构建 Filesystem MCP Server

4.1 需求分析

我们要构建一个 生产级文件系统 MCP Server,需求如下:

| 功能 | 优先级 | 说明 |

|---|---|---|

| 文件读写 | P0 | 文本文件读取、写入、追加 |

| 目录管理 | P0 | 列出、创建、删除目录 |

| 文件搜索 | P1 | 按名称/内容搜索 |

| 元数据获取 | P1 | 文件大小、修改时间、MD5 |

| 安全沙箱 | P0 | 路径限制,防止越权访问 |

| 移动/复制 | P2 | 文件和目录的复制移动 |

4.2 核心实现

步骤 1:基础架构

# filesystem_server.py

from pathlib import Path

from typing import Optional, List, Dict, Any

from fastmcp import FastMCP

mcp = FastMCP("filesystem-server")

# 安全基目录(空列表表示开发模式,允许所有路径)

ALLOWED_BASE_PATHS: List[str] = []

def set_allowed_paths(paths: List[str]):

"""配置安全沙箱"""

global ALLOWED_BASE_PATHS

ALLOWED_BASE_PATHS = [str(Path(p).resolve()) for p in paths]步骤 2:路径验证(安全核心)

def _validate_path(path: str) -> Path:

"""

验证路径安全,防止目录遍历攻击

攻击示例:../../../etc/passwd

"""

resolved = Path(path).resolve()

if not ALLOWED_BASE_PATHS:

return resolved # 开发模式

for base in ALLOWED_BASE_PATHS:

try:

resolved.relative_to(base)

return resolved

except ValueError:

continue

raise PermissionError(f"Access denied: {path}")安全机制解析:

Path.resolve():解析绝对路径,消除..和符号链接relative_to():检查路径是否在允许基目录下- 异常处理:任何越权尝试立即抛出

PermissionError

步骤 3:工具实现

读取文件(支持大文件分块):

@mcp.tool()

def read_file(path: str, offset: int = 0, limit: Optional[int] = None) -> str:

"""

读取文件内容,支持大文件分块读取

Args:

path: 文件路径

offset: 起始字节偏移(用于续读)

limit: 最大读取字节(默认 100KB,防止内存溢出)

"""

target = _validate_path(path)

if not target.exists():

return json.dumps({"error": f"File not found: {path}"})

# 安全限制:默认最多 100KB

if limit is None:

limit = 100 * 1024

with open(target, 'rb') as f:

f.seek(offset)

content = f.read(limit)

# 智能编码检测

try:

text = content.decode('utf-8')

is_text = True

except UnicodeDecodeError:

text = content[:200].hex()

is_text = False

return json.dumps({

"path": str(target),

"content": text if is_text else f"[Binary] {text}...",

"is_text": is_text,

"has_more": (offset + len(content)) < target.stat().st_size,

"next_offset": offset + len(content) if (offset + len(content)) < target.stat().st_size else None

})智能搜索(名称+内容):

@mcp.tool()

def search_files(

path: str = ".",

pattern: str = "*",

content_pattern: Optional[str] = None,

max_depth: int = 5

) -> str:

"""

智能文件搜索

示例:

- pattern="*.py" → 所有 Python 文件

- pattern="*.log", content_pattern="ERROR" → 包含 ERROR 的日志

"""

import fnmatch

import re

base = _validate_path(path)

matches = []

content_regex = re.compile(content_pattern) if content_pattern else None

for root, dirs, files in os.walk(base):

# 深度控制

if len(Path(root).relative_to(base).parts) >= max_depth:

del dirs[:]

continue

for filename in files:

if fnmatch.fnmatch(filename, pattern):

file_path = Path(root) / filename

# 内容匹配

if content_regex:

try:

with open(file_path, 'r', errors='ignore') as f:

if not content_regex.search(f.read()):

continue

except Exception:

continue

matches.append(_get_file_info(file_path))

return json.dumps({

"matches": matches,

"count": len(matches),

"search_params": {"path": path, "pattern": pattern, "content_pattern": content_pattern}

}, indent=2)步骤 4:Resource 与 Prompt

@mcp.resource("file://{path}")

def file_resource(path: str) -> str:

"""

将文件暴露为 MCP Resource

AI 可通过 file:///absolute/path 直接引用

"""

return read_file(path, limit=50*1024)

@mcp.prompt()

def analyze_code_prompt(file_path: str) -> str:

"""代码分析提示模板"""

return f"""请对 {file_path} 进行代码审查,关注:

1. 代码风格和可读性

2. 潜在的性能问题

3. 安全漏洞(如 SQL 注入、路径遍历)

4. 是否符合 Python 最佳实践

请先读取文件内容,然后逐条分析。"""4.3 完整功能清单

| 工具 | 功能 | 安全特性 |

|---|---|---|

list_directory | 列出目录内容 | 路径验证 |

read_file | 读取文件(支持分块) | 大小限制、编码检测 |

write_file | 写入/追加文件 | 自动创建父目录 |

create_directory | 创建目录(递归) | 幂等设计 |

delete_path | 删除文件/目录 | 递归需显式确认 |

search_files | 名称+内容搜索 | 深度限制 |

get_file_info | 元数据+MD5 | - |

move_file | 移动/重命名 | 覆盖保护 |

copy_file | 复制文件/目录 | 完整性校验 |

5. 安全设计:不可逾越的底线

5.1 威胁模型

Filesystem MCP Server 面临的主要威胁:

┌─────────────────┐

│ 攻击向量 │

├─────────────────┤

│ 1. 路径遍历 │ ../../../etc/passwd

│ 2. 符号链接逃逸 │ ln -s /etc secret_link

│ 3. 资源耗尽 │ 读取 /dev/zero 或超大文件

│ 4. 越权删除 │ 删除系统关键文件

│ 5. 信息泄露 │ 读取 .env、.ssh 私钥

└─────────────────┘5.2 防御策略

多层防护架构

┌─────────────────┐

│ 应用层 │ 工具逻辑校验(如递归删除确认)

├─────────────────┤

│ 验证层 │ _validate_path() 沙箱检查

├─────────────────┤

│ 解析层 │ Path.resolve() 绝对路径化

├─────────────────┤

│ 操作系统层 │ 文件权限、SELinux/AppArmor

└─────────────────┘关键代码:路径验证的鲁棒性

def _validate_path(path: str) -> Path:

resolved = Path(path).resolve()

# 防御1:必须解析为绝对路径

assert resolved.is_absolute(), "Path must be absolute"

# 防御2:检查所有允许的基目录

for base in ALLOWED_BASE_PATHS:

try:

# 关键:使用 relative_to 检查包含关系

resolved.relative_to(base)

# 防御3:检查符号链接

if resolved.is_symlink():

real_path = resolved.readlink().resolve()

real_path.relative_to(base) # 再次验证

return resolved

except ValueError:

continue

raise PermissionError(f"Access denied: {path}")5.3 配置最佳实践

// Claude Desktop 配置(生产环境)

{

"mcpServers": {

"filesystem": {

"command": "python",

"args": [

"/path/to/filesystem_server.py",

"/home/user/Projects", // 仅允许项目目录

"/home/user/Downloads" // 和下载目录

],

"env": {

"PYTHONIOENCODING": "utf-8"

}

}

}

}严禁:

- ❌ 使用 root 权限运行

- ❌ 允许

/或/home等宽泛路径 - ❌ 在共享服务器上无限制使用

6. 测试策略:从单元到集成

6.1 测试金字塔

/\

/ \ E2E 集成测试(模拟 AI 工作流)

/____\

/ \ 服务层测试(工具组合场景)

/________\

/ \ 单元测试(单个工具、安全边界)

/____________\6.2 核心测试场景

安全测试(最高优先级)

class TestPathValidation:

"""路径遍历攻击防护测试"""

def test_directory_traversal_blocked(self, restricted_server):

"""测试 ../../../etc/passwd 被阻止"""

malicious_path = str(restricted_server / ".." / "etc" / "passwd")

with pytest.raises(PermissionError):

_validate_path(malicious_path)

def test_symlink_escape_blocked(self, restricted_server, tmp_path):

"""测试符号链接逃逸"""

outside_file = tmp_path / "secret.txt"

outside_file.write_text("secret")

# 创建指向外部的符号链接

symlink = restricted_server / "link"

symlink.symlink_to(outside_file)

with pytest.raises(PermissionError):

_validate_path(str(symlink))功能测试

class TestReadFile:

"""文件读取功能测试"""

def test_read_with_pagination(self, sample_files):

"""测试大文件分块读取"""

large_file = sample_files / "big.log"

large_file.write_bytes(b"x" * (1024 * 1024)) # 1MB

# 第一页

page1 = read_file(str(large_file), offset=0, limit=1024)

assert page1["has_more"] is True

# 第二页

page2 = read_file(str(large_file), offset=1024, limit=1024)

assert page2["offset"] == 10246.3 运行

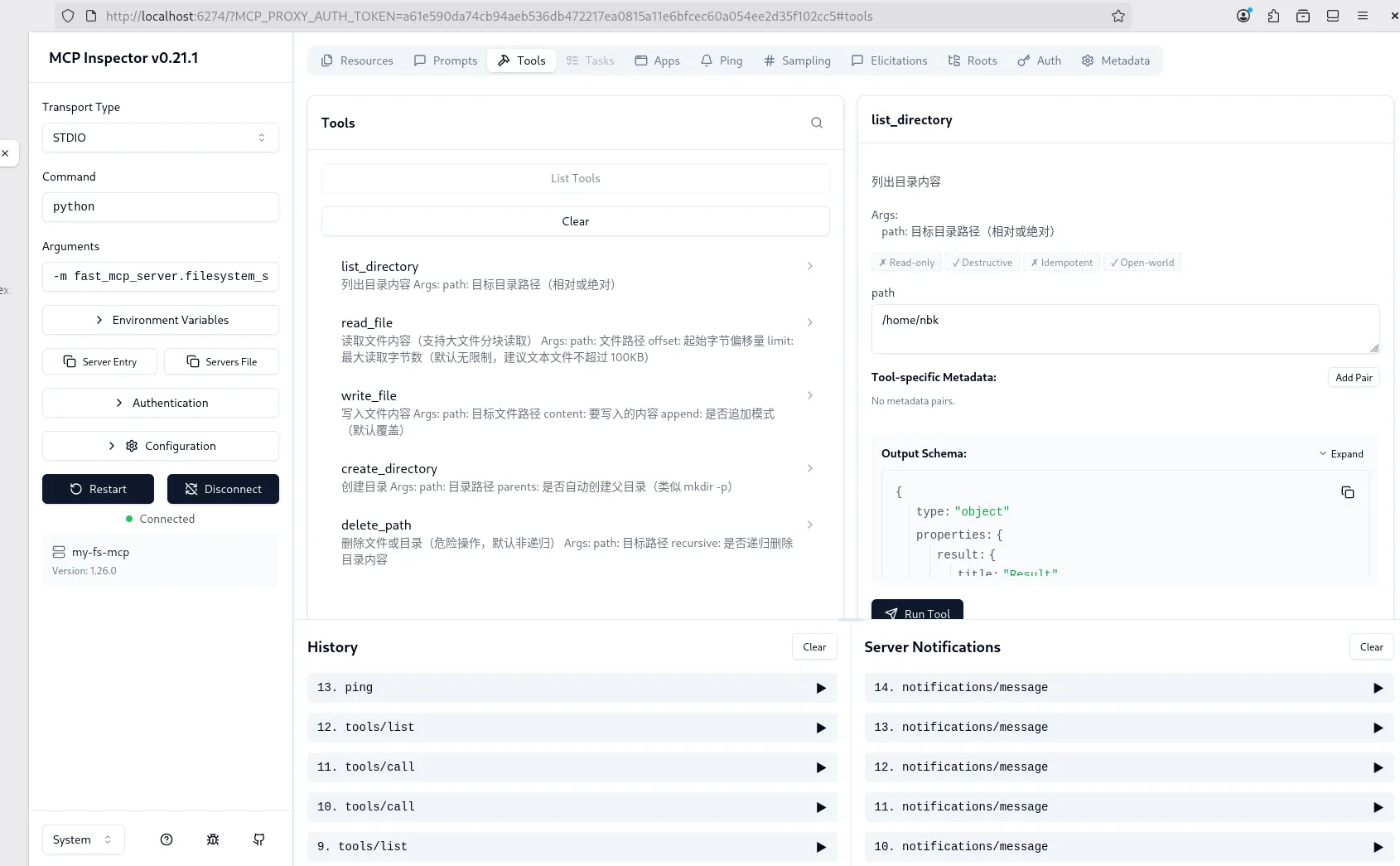

npx @modelcontextprotocol/inspector --config mcp-config.json --server filesystem查看tools:

执行tool:

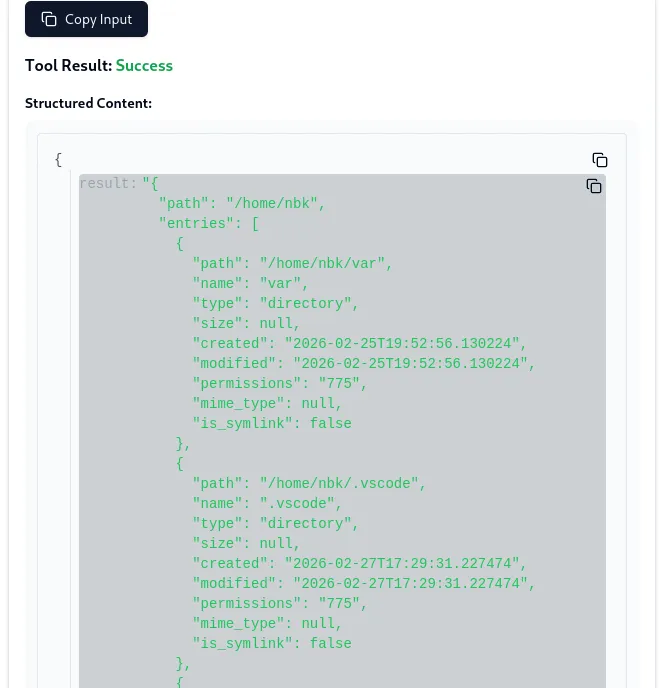

查看resource template:

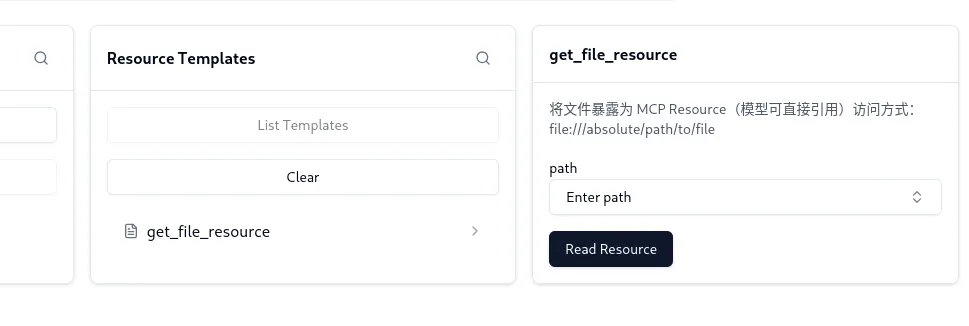

使用prompts列表:

7. 部署与集成

7.1 本地开发(stdio 模式)

if __name__ == "__main__":

import sys

if len(sys.argv) > 1:

set_allowed_paths(sys.argv[1:])

mcp.run(transport='stdio') # 标准输入输出,用于 Claude Desktop7.2 远程服务(SSE 模式)

# 启动 SSE 服务器(支持 Web 客户端)

mcp.run(transport='sse', host='0.0.0.0', port=3000)Nginx 反向代理配置:

location /mcp/ {

proxy_pass http://localhost:3000;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_read_timeout 86400; # 长连接支持

}7.3 Docker 部署

FROM python:3.11-slim

WORKDIR /app

COPY requirements.txt .

RUN pip install -r requirements.txt

COPY filesystem_server.py .

EXPOSE 3000

# 严格限制可访问路径

VOLUME ["/data"]

ENTRYPOINT ["python", "filesystem_server.py", "/data"]

CMD ["--transport", "sse"]8. 未来展望

8.1 MCP 生态发展趋势

| 方向 | 预测 |

|---|---|

| 标准化 | MCP 有望成为 AI 工具集成的”USB-C”标准 |

| 多模态 | 支持图像、音频、视频资源的原生处理 |

| 分布式 | 支持远程 MCP Server 的认证与授权机制 |

| 市场 | 出现 MCP Server 应用商店(类似 VS Code 插件) |

结语

MCP 代表了 AI 集成架构的重要演进。通过本文的 Filesystem MCP Server 实战,我们展示了:

- 协议理解:掌握 MCP 的三原语(Tools/Resources/Prompts)

- 框架应用:用 FastMCP 大幅提升开发效率

- 安全设计:多层防护确保生产环境安全

- 测试覆盖:从单元到集成的完整验证体系

完整代码已开源:github.com/newbieking/fastmcp-filesystem-server

欢迎 Star、Fork 和贡献代码。让我们一起构建 AI 时代的开放基础设施。